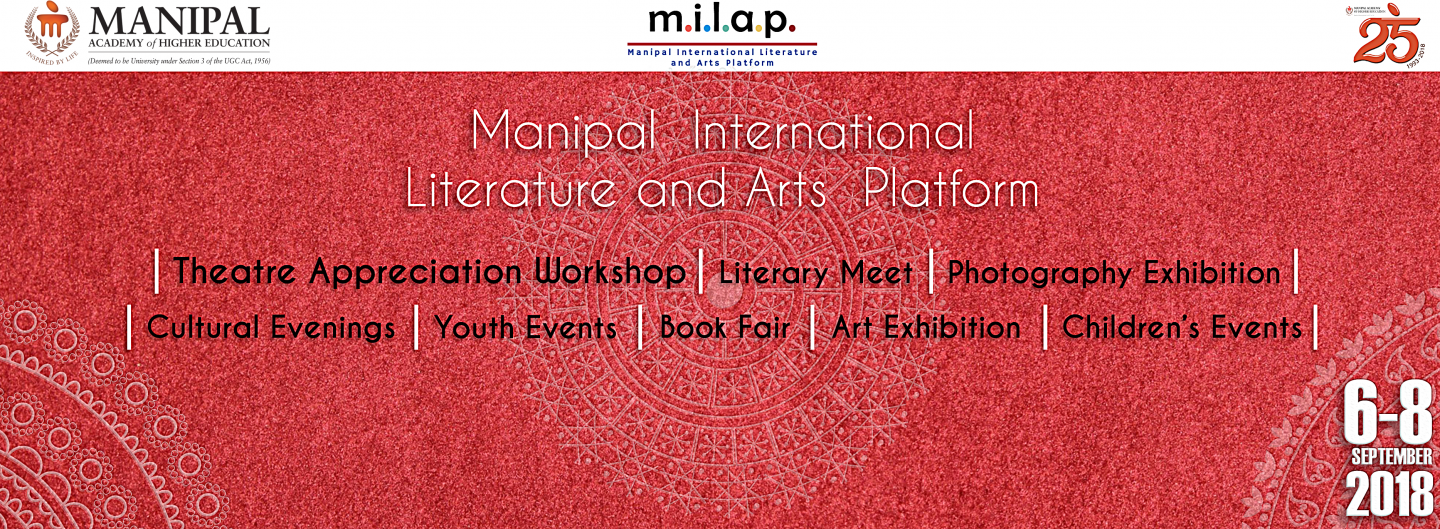

Literature and Arts Festival in the campus-town of Manipal!

Manipal International Literature and Arts Platform (MILAP) is an annual festival hosted in Manipal, Karnataka. The festival is inspired by the long-standing efforts of Manipal Academy of Higher Education (MAHE) towards appreciation of literature and culture. MILAP provides a vibrant and non-commercial space for writers, artists, literary critics and students to connect with each other and begin a dialogue. The festival celebrates literary, performance and visual arts.

MILAP 2018 is centered on the theme A Millennium Revisited: Tradition and Transformation

Authors, poets, scholars and artists from India and abroad will be a part of several curated events over a three-day festival.

ADDITIONAL LINKS